Risk- & Security Management

Security Management ist Chefsache!

Ausgangslage

9 von 10 Unternehmen waren 2021 von Datendiebstahl, Industriespionage oder Sabotage betroffen.

8 von 10 Unternehmen glauben, dass die Zahl der Cyberattacken auf ihr Unternehmen zunehmen wird.

Knapp zwei Drittel (63%) der Unternehmen in Deutschland rechnen damit, in den kommenden zwölf Monaten Opfer von Cyberangriffen zu werden.

Die Mehrheit dieser (57%) rechnet mit Schwierigkeiten bei der Abwehr.

Jedes zehnte Unternehmen sieht seine geschäftliche Existenz durch Cyberattacken bedroht.

Die aktuelle Bedrohungslage in der Cyberwelt ist alarmierend und zeigt eine stetig steigende Tendenz

Besorgniserregend ist, dass zunehmend auch kleine Unternehmen ins Visier von Cyberangriffen geraten. Stellen Sie sich vor, diese Art von Bedrohung würde auch in der „klassischen“ Kriminalität wie Raub oder Erpressung so allgegenwärtig sein – unvorstellbar, welche Auswirkungen dies auf unser tägliches Leben hätte.

Um Daten, Informationen und Infrastrukturen wirksam zu schützen, ist ein umfassender Ansatz in Unternehmen unerlässlich. Es geht nicht nur um die technischen Aspekte der IT, sondern auch um organisatorische und personelle Faktoren.

Die Handhabung der IT-Technologie, die selbst für Experten oft anspruchsvoll ist, führt dazu, dass viele Verantwortliche dieses Thema meiden und dadurch die Gefahren ignorieren, denen sie und ihre Unternehmen ausgesetzt sind. Dieses Verhalten gleicht einem blinden Eingehen von Risiken und einer Verleugnung der Verantwortung.

Es ist höchste Zeit, sich dieser Herausforderung bewusst zu werden und aktiv Maßnahmen zu ergreifen, um der wachsenden Cyberbedrohung entgegenzuwirken.

Ihre Verantwortung ist unsere Aufgabe

Die Nutzung der IT im Unternehmen beinhaltet viele Bedrohungen. Mit zunehmender Vernetzung wachsen Komplexität und Gefahren. Die Unternehmensführung ist verpflichtet entsprechend zu agieren.

Im Zentrum eines jeden Unternehmens steht die Verantwortung des Managements, klare Richtlinien in Bezug auf Cyber-Sicherheit zu etablieren und effektiv zu kommunizieren.

Es ist unerlässlich, angemessene Kontrollmechanismen zu implementieren, um die Einhaltung dieser Vorgaben zu gewährleisten. Es ist entscheidend zu verstehen, dass Cyber-Sicherheit kein Nebenziel ist, das lediglich als Teil der funktionalen Anforderungen implizit erfüllt wird. Vielmehr ist sie ein zentraler Bestandteil der kritischen Aspekte bei der Verwirklichung der Unternehmensziele. Aus wirtschaftlichen Gründen und aufgrund möglicher persönlicher Haftung der Gesellschafter oder des Managements ist die Gewährleistung eines angemessenen Sicherheitsniveaus unerlässlich.

Diese Bedeutung wird auch in der Quelle „Industrial Control System Security – Top 10 Bedrohungen und Gegenmaßnahmen“ von der Allianz für Cybersicherheit hervorgehoben. Zusätzlich liefert das BITKOM Sicherheitsmapping eine umfassende Übersicht der gesetzlichen Anforderungen auf nationaler und europäischer Ebene, die eindrucksvoll die möglichen Sanktionen bei Versäumnissen in diesem Bereich aufzeigt.

Die Rolle der Führungsebene wird vom Bundesamt für Sicherheit in der Informationstechnik (BSI) immer wieder betont: Es geht darum, Verantwortung zu übernehmen, Ziele zu definieren, Ressourcen bereitzustellen und Aufgaben zuzuordnen, wie in „Wege in die Basis Absicherung“ beschrieben.

Im BSI Baustein ISMS Sicherheitsmanagement werden als besonders bedeutende Bedrohungen und Schwachstellen für die IT-Sicherheit im Unternehmen unter anderem genannt:

- Fehlende persönliche Verantwortung und/oder fehlende Aktualisierung im Sicherheitsprozess,

- Mangelnde Unterstützung durch die (oberste) Leitungsebene,

- Unzureichende strategische und konzeptionelle Vorgaben.

Ein proaktiver, strategischer Ansatz ist erforderlich, um den heutigen Bedrohungen wirksam zu begegnen.

Herstellen von Transparenz

Navigieren ohne klare Sicht gleicht dem Fahren eines Fahrzeugs im Blindflug.

Wer dies tut, verlässt sich auf reine Vermutungen, was oft zu unerwarteten Abweichungen führt. In solchen Fällen kann das Ergebnis im besten Fall nur geringfügige Schäden sein, doch oft sind die Folgen weit schwerwiegender.

In Ihrem Unternehmen verlassen Sie sich sicherlich nicht auf bloße Annahmen, sondern treffen Entscheidungen auf Basis von Fakten und gesicherten Erkenntnissen. Ein wesentlicher Aspekt dabei ist, dass Ihre IT die Unternehmensziele optimal unterstützt. Dies erfordert ein IT-Management, das über den rein technischen Betrieb hinausgeht und Ihre Unternehmensziele durch eine strategisch durchdachte IT-Landschaft bestmöglich unterstützt.

Indem Sie sich auf aussagekräftige, geschäftsrelevante Kennzahlen stützen, gewinnen Sie die nötige Transparenz für das Management Ihrer IT und damit auch Ihrer IT-Sicherheit. Sollten Ihre aktuellen Kennzahlen nicht ausreichen, um die IT-Sicherheit effektiv zu steuern, ist es oft ein leichtes Unterfangen, entsprechende Key Performance Indicators (KPIs) hinzuzufügen.

Bereiche, in denen das IT-Management heute noch keine ausreichende Transparenz bietet, können durch die Fokussierung auf IT-Sicherheit eine wertvolle Gelegenheit für notwendige Verbesserungen darstellen.

Nutzen Sie die Herausforderung der IT-Sicherheit als Chance, um die Steuerung und Ausrichtung Ihrer IT weiter zu optimieren.

Risiken kennen und mit ihnen umgehen

Laut BSI-Standard 200-3 existieren 47 grundlegende Risiken in der IT-Welt, einschließlich traditioneller Gefahren wie Feuer, Wasser und Sturm.

Doch darüber hinaus gibt es spezifischere Risiken, die sich aus den einzigartigen Schutzobjekten eines Unternehmens ergeben, wie beispielsweise die Gefahren durch Insiderwissen oder das technische Versagen bestimmter Geräte.

Die Realisierung dieser Risiken im betrieblichen Kontext oder bei der Nutzung von IT kann rasch zu erheblichen wirtschaftlichen Folgen führen. Deshalb ist es eine zentrale Aufgabe für Business-Manager, sich intensiv mit den Risiken auseinanderzusetzen, die ihr Unternehmen oder ihre Projekte bedrohen könnten.

Der erste Schritt besteht darin, potenzielle Risiken zu identifizieren und anschließend auf Grundlage ihrer möglichen Auswirkungen und Eintrittswahrscheinlichkeiten zu bewerten. Die so bewerteten Risiken können dann in einem Risikoportfolio verwaltet werden. Für jedes einzelne Risiko wird individuell entschieden, ob es vermieden, in seinen Auswirkungen gemildert, übertragen oder akzeptiert werden kann oder muss.

Der Umfang und die Tiefe, in der dies erfolgt, hängt von der Art und Größe des Unternehmens ab. Entscheidend ist, dass es hierfür einen strukturierten Managementansatz gibt, der es ermöglicht, Risiken effektiv zu steuern und zu kontrollieren.

Ein proaktiver Umgang mit IT-Risiken ist nicht nur eine Frage der Sicherheit, sondern auch eine des klugen Managements und der vorausschauenden Unternehmensführung.

Sicherheit effektiv managen

Ein robustes IT Security-Managementsystem (ISMS) ist für jedes Unternehmen unerlässlich, um IT-Sicherheit zuverlässig und nachhaltig zu sichern.

Die Vorgaben zur Einrichtung, Implementierung, Aufrechterhaltung und kontinuierlichen Verbesserung eines solchen Systems sind in Normen wie der ISO 27001 detailliert festgelegt.

Es ist wichtig zu verstehen, dass trotz der Bezeichnung „IT“ ein ISMS keine rein technische Aufgabe ist, die ausschließlich in der IT-Abteilung angesiedelt sein sollte. Es ist vielmehr eine zentrale Verantwortung des Business-Managements, sich aktiv mit den Risiken und Schutzmaßnahmen der IT auseinanderzusetzen.

In einer effizient verwalteten IT-Umgebung sind Herausforderungen in diesem Bereich überschaubar. In Fällen, wo das IT-Management noch Verbesserungspotenzial hat, könnte es notwendig sein, bestimmte Grundlagen zu schaffen, um die IT-Sicherheit zu erhöhen.

Das Entscheidende ist, sich nicht entmutigen zu lassen, sondern das Thema IT-Security-Management aktiv anzugehen. Starten Sie in irgendeiner Form – tun Sie es nach bestem Wissen und Gewissen, mit oder ohne Hilfe. Aber beginnen Sie am besten heute und arbeiten Sie kontinuierlich daran. Denn als Verantwortlicher in diesem Bereich gibt es etwas, das Sie keinesfalls tun dürfen: nichts.

Indem Sie sich verantwortungsbewusst und nachweisbar mit IT-Sicherheit auseinandersetzen, haben Sie bereits den wichtigsten ersten Schritt getan. Schaffen Sie Strukturen, die es Ihnen ermöglichen, dieser Managementaufgabe – wie allen anderen Managementaufgaben – gerecht zu werden. Passen Sie die Zusammenarbeit mit der IT, Kennzahlen und Prozesse Ihren Bedürfnissen und den Anforderungen an, die Sie erfüllen müssen.

Ein proaktives IT Security Management ist ein entscheidender Schritt hin zu einer sicheren und resilienten Unternehmensumgebung.

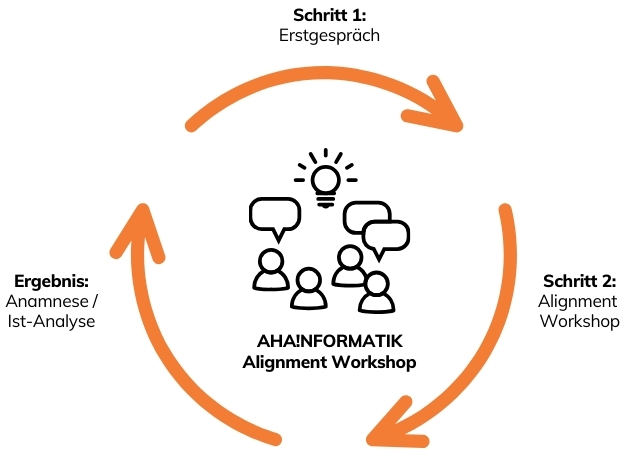

Ihr Alignmentworkshop

Zunächst findet ein unverbindliches und kostenloses Erstgespräch mit einem unserer Berater statt. Hier werden Ihre Möglichkeiten erörtert und in Folge ein Alignment Workshop aufgesetzt. Ziel am Ende des Alignment Workshops ist es für Sie eine Strategie, bzw. eine Roadmap zu erstellen, welche Sie an Ihr Ziel bringt. Selbstverständlich helfen wir Ihnen gerne die Ergebnisse für die Roadmap in einer Folgebeauftragung umzusetzen, oder Sie entscheiden sich für eine eigenständige Umsetzung – unser Beratungsergebnis bindet Sie nicht an eine Folgebeauftragung!

Unsere Planung

Ihre Mitwirkung

Unsere Planung erfordert Ihre Mitwirkung zur erfolgreichen und nachhaltigen Beratungsleistung. Durch den Einsatz modernster Collaboration Tools und speziellen Systemen, garantieren wir einen minimalinvasiven Beratungsansatz, der Mehrwert schafft und keine Ressourcen raubt.

Die Umsetzung

In der Umsetzungsphase übernehmen wir gerne das Reporting, die Steuerung sowie die Qualitätssicherung und entsprechende PMO Tätigkeiten, um eine erfolgreiche Umsetzung der Roadmap zu garantieren. Abschließend werden die Ergebnisse von Ihnen abgenommen. Die Beauftragung, angefangen vom Alignment Workshop bis hin zur Umsetzung, erfolgt durch einen transparenten Liefervertrag (Werksvertrag) und bietet Ihnen somit volle Kostentransparenz und Planbarkeit.

Planung

Ergebnis

Individuelle auf Ihr Unternehmen abgestimmte Roadmap/Strategie

Ergebnis

Sie bekommen eine volle Unterstützung der von uns erstellten Roadmap um Ihre Ziele in der Steuerung der Unternehmens IT umzusetzen.

Bis zu 50% Förderungszuschuss für die Beratung erhalten.

***Sie haben die Möglichkeit über bestimmte Förderprogramme einen Zuschuss von bis zu 50%* zu unseren Beratungsleistungen** zu erhalten. Machen Sie hier den Check, ob sie förderberechtigt sind.

Gerne helfen wir Ihnen weiter!

Sie erreichen uns unter der folgenden Nummer:

+49 89 9542 969 0

*Maximal jedoch EUR 1.750,- pro Beratungsmodul

**Maximal 2 Beratungsmodule pro Kalenderjahr und 5 Beratungsmodule insgesamt

***Maximal förderfähige Beratungskosten EUR 3.500,-